Category

INDEX

SSL証明書の作成と更新

Ubuntu環境でのTomcatの無料SSL証明書の設定。

#Linux

投稿日:2023-09-11

更新日:2026-03-21

関連ページ

参考URL

毎回忘れてとても面倒なのでメモ書き。

Let's Encryptという組織を利用して無料の証明書を作ります。

この証明書は90日間しか有効期間がないですが、勝手に自動更新してくれます。 前準備として、SSL証明書を作りたいサイトがポート80接続でつながっている事が前提になります。

前準備として、SSL証明書を作りたいサイトがポート80接続でつながっている事が前提になります。

Tomcatのデフォルトポートは8080なため、80から繋げるには以下のいずれかの実装が必要です。

恐らくリバースプロキシがベストですが、もっとも簡単なのは

恐らくリバースプロキシがベストですが、もっとも簡単なのは

以下のコードを打ち込みます。

natの設定変更はTomcatを再起動する必要があるので以下のコードを実行します。

証明書を取得するためのツール

証明書を取得するためのツール

以下のコマンドを使って証明書を取得し、ポート80接続が有効になっている必要があります。

以下のコマンドを使って証明書を取得し、ポート80接続が有効になっている必要があります。

このコマンドを打ち込むといくつか質問が発生します。

このコマンドを打ち込むといくつか質問が発生します。

最初はEmailを聞かれるので適当なものを打ち込みます。

その次に利用規約を聞かれますが、よく分からないのでとりあえず

その次にデジタル情報を共有するかなんとか聞かれるますが、よく分からないので

メッセージ中に記載の通り

ただ

なので chmod を使って権限を解放します。

作業が終わり次第、心配であれば権限を閉じても良いです。

: SSLサーバー証明書 (公開鍵含む)

: SSLサーバー証明書 (公開鍵含む)

: 中間証明書

: cert.pem と chain.pem が結合されたファイル

: 公開鍵に対する秘密鍵

: README

まず

まず

この際に2回パスワードが聞かれますが、適当なものを連打しておきます。

この際に2回パスワードが聞かれますが、適当なものを連打しておきます。

ここから

なんでも良いですがここでは

なおここで設定したパスワードは後ほどTomcatの この作成した

この作成した

以下のようにコードを

以下のコードを打ち込んでhttpsを有効にして

https接続のデフォルトのポート予約値は443なので、何かしらの方法で443から8080に繋げる必要があります。

https接続のデフォルトのポート予約値は443なので、何かしらの方法で443から8080に繋げる必要があります。

ここではまたnatを使ってポート変換します。

Tomcatを再起動して完了。

Tomcatを再起動して完了。

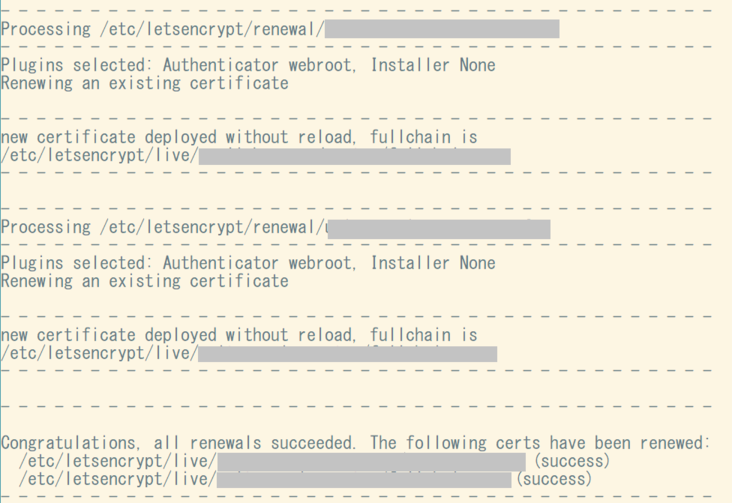

SSL証明書は、期限切れ1ヵ月前から下のコマンドでマニュアル更新ができます。

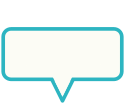

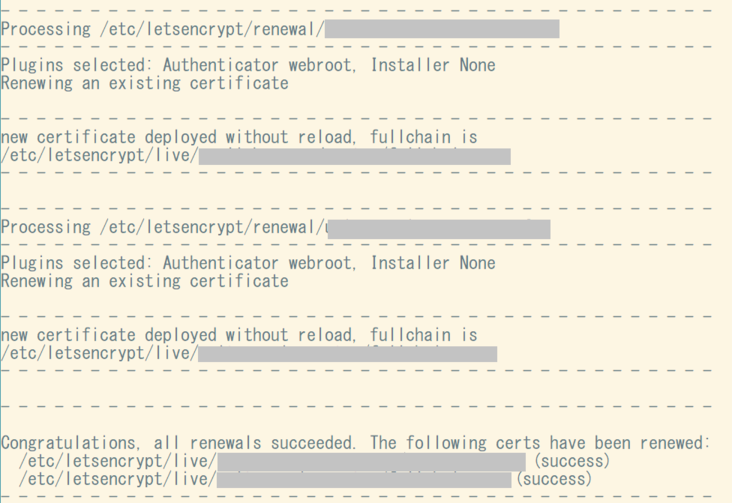

期限切れ1か月前に上のコードを実行すると、

期限切れ1か月前に上のコードを実行すると、

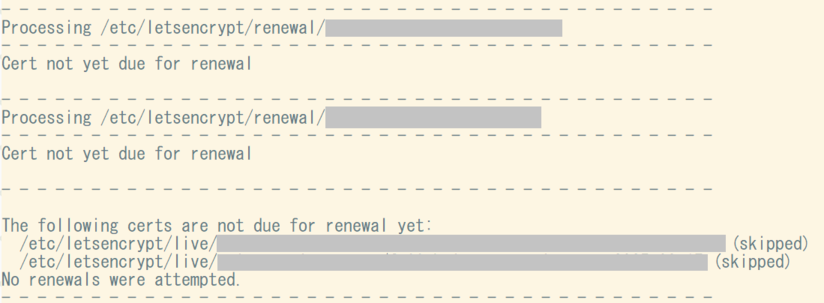

ただ、わざわざマニュアルで打ち込まなくても、cerbotは毎日この

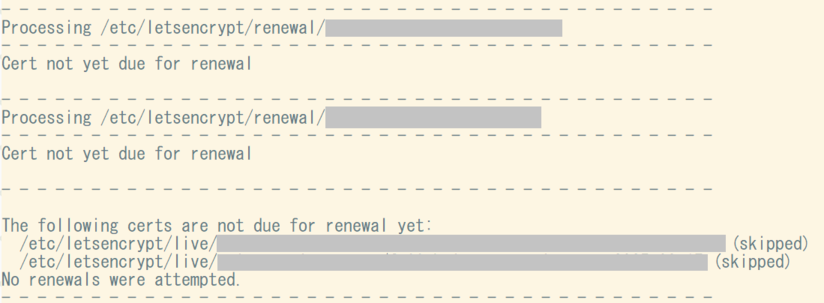

試しに下のコマンドを打ち込むと、

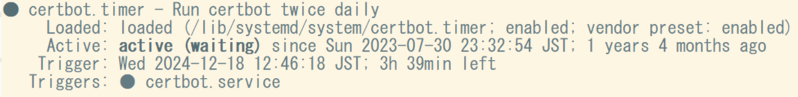

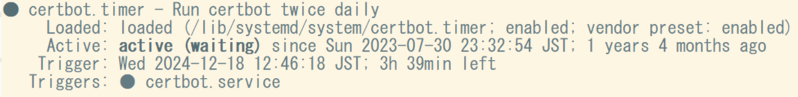

この自動更新設定は、ubuntuだと

中身は下の通りで、 cron のコードを使っています。

期限切れ1ヵ月前にrenewを実行しても実際は証明書は実行されませんが、

基本的には使うことはないと思います。renewal-hooksのテストで使うことはあるかもしれない。

Let's EncryptのSSL証明書更新処理はこれで終わり。

ただ証明書は自動で更新されるとしても、その都度毎回keystore.jksファイルも同時に更新する必要があります。

keystoreの自動更新方法は こちらのページ で紹介。

参考URL

毎回忘れてとても面倒なのでメモ書き。

Let's Encryptという組織を利用して無料の証明書を作ります。

この証明書は90日間しか有効期間がないですが、勝手に自動更新してくれます。

ポート80接続の確認

Tomcatのデフォルトポートは8080なため、80から繋げるには以下のいずれかの実装が必要です。

natのPREROUTING

を使う方法です。以下のコードを打ち込みます。

sudo iptables -t nat -I PREROUTING -p tcp --dport 80 -j REDIRECT --to-ports 8080

sudo service tomcat restart

PREROUTINGを全て解除するコードも記載しておきます。

リバースプロキシなどもっと洗練された方法でポート問題を解決する場合、このPREROUTINGは逆に邪魔になってしまいます。

リバースプロキシなどもっと洗練された方法でポート問題を解決する場合、このPREROUTINGは逆に邪魔になってしまいます。

sudo iptables -t nat -F

認証書を取得

Certbot

クライアントをインストールします。(すでに持ってるなら必要ないです)

sudo apt -y install certbot

sudo certbot certonly --webroot -w

[Tomcatのディレクトリ]

/webapps/[サイトのディレクトリ]

-d [サイトのURL]

最初はEmailを聞かれるので適当なものを打ち込みます。

その次に利用規約を聞かれますが、よく分からないのでとりあえず

(A)gree

を選択します。その次にデジタル情報を共有するかなんとか聞かれるますが、よく分からないので

(Y)es

を選択します。Successfully received certificate

と表示されれば成功。メッセージ中に記載の通り

/etc/letsencrypt/live/

[サイトのURL]

のディレクトリに証明書が取得されているはずです。

証明書のフォルダに移動

/etc/letsencrypt/live/

[サイトのURL]

ディレクトリに移動する必要があります。ただ

/etc/letsencrypt/live

フォルダは権限が厳重で、普通に移動しようとするとはじかれます。なので chmod を使って権限を解放します。

sudo chmod 777 live

sudo chmod 700 live

/etc/letsencrypt/live/

[サイトのURL]

に移動すると、そこには既に5つのファイルがあるはずです。

cert.pem

chain.pem

fullchain.pem

privkey.pem

README

取得した証明書からkeystgore.jksファイルを作る

fullchain.pem

をPKCS12(PFX)形式

に変換します。ここではtomcat.p12

として出力。

sudo openssl pkcs12 -export -in fullchain.pem -inkey privkey.pem -out tomcat.p12

tomcat.p12

を使ってjks

を作成します。なんでも良いですがここでは

keystore.jks

としておきます。

sudo keytool -importkeystore -destkeystore keystore.jks -srckeystore tomcat.p12 -srcstoretype PKCS12

keystore.jks

を作る際にはパスワードが3回聞かれるが適当なものを連打しておきます。なおここで設定したパスワードは後ほどTomcatの

server.xml

で使用します。

jksをserver.xmlに設定

keystore.jks

をtomcatのconf

ファイルに移動させます。

sudo mv keystore.jks

[Tomcatのディレクトリ]

/conf/keystore.jks

conf

ディレクトリにあるserver.xml

をいじります。まずはhttp接続を無効化します。以下のようにコードを

<!--

と-->

で囲みます。

<!--Connector port="8080" protocol="HTTP/1.1"

<wesp><wesp><wesp>connectionTimeout="20000"

<wesp><wesp><wesp>redirectPort="8443" /-->

<wesp><wesp><wesp>connectionTimeout="20000"

<wesp><wesp><wesp>redirectPort="8443" /-->

keystore.jks

と紐づけます。

<Connector port="8080" protocol="org.apache.coyote.http11.Http11NioProtocol"

SSLEnabled="true"

scheme="https"

secure="true"

clientAuth="false"

sslProtocol="TLS"

keystoreFile="conf/keystore.jks" keystorePass=

redirectPort="8443"/>

SSLEnabled="true"

scheme="https"

secure="true"

clientAuth="false"

sslProtocol="TLS"

keystoreFile="conf/keystore.jks" keystorePass=

[設定したパスワード]

redirectPort="8443"/>

ここではまたnatを使ってポート変換します。

sudo iptables -t nat -I PREROUTING -p tcp --dport 443 -j REDIRECT --to-ports 8080

sudo service tomcat restart

証明書の更新

手動更新と自動更新

sudo certbot renew

Cert not yet due for renewal

(まだ更新する必要がない)という表示が出て、実際は更新しません。

certbot renew

コマンドを自動で実行してくれます。試しに下のコマンドを打ち込むと、

Timer

が設定されているのが確認できる。

sudo systemctl status certbot.timer

Trigger

に書いてあるのが次回実行予定の日時で、ここでは2024-12-18 12:46:18に更新予定が入っています。

/etc/cron.d/certbot

に記述されてあります。中身は下の通りで、 cron のコードを使っています。

強制手動更新

--force-renew

のオプションを付ける事で強制更新できます。

sudo certbot renew --force-renew

基本的には使うことはないと思います。renewal-hooksのテストで使うことはあるかもしれない。

ただ証明書は自動で更新されるとしても、その都度毎回keystore.jksファイルも同時に更新する必要があります。

keystoreの自動更新方法は こちらのページ で紹介。